¿Cómo hackers clandestinos infiltraron redes de espionaje y militares de Israel?

Por: Maryam Qarehgozlou

En los últimos meses, una serie de ciberataques llevados a cabo por Handala, un grupo de hacktivistas propalestinos, ha apuntado a instalaciones del régimen israelí, resultando en la filtración de datos militares sensibles, comunicaciones diplomáticas y otra información clasificada.

Según expertos en ciberseguridad, estas brechas tecnológicas de alto nivel han interrumpido las operaciones regulares y complicado el panorama de ciberseguridad para el régimen sionista.

En su operación más reciente, el equipo de Hack de Handala anunció el domingo, 24 de noviembre, que hackearon Silicom, describiéndola como “la mayor y más temida empresa fachada de la Unidad 8200”.

La notoria Unidad 8200 es una unidad de inteligencia israelí responsable de espionaje electrónico, inteligencia de señales, descifrado de códigos y guerra cibernética, entre otras operaciones clandestinas.

La unidad juega un papel crucial en el aparato de inteligencia militar de Israel y trabaja en conjunto con el servicio de espionaje del régimen israelí, el Mossad, que es famoso por sus operaciones de terror encubiertas en el extranjero.

Handala dijo que su operación contra Silicom fue un acto de represalia por el martirio del líder del Movimiento de Resistencia Islámica de Palestina (HAMAS), Yahya Sinwar, quien fue asesinado por el régimen israelí el 16 de octubre.

“En todos los asesinatos y crímenes de los últimos meses, ¡la unidad 8200 ha jugado siempre un papel muy activo en ellos! ¡Los crímenes de esta unidad no están ocultos para nadie! ¡Pero sus miembros deben darse cuenta hoy de que ya no estarán seguros!”, escribió el grupo en Telegram.

Según la red de hackers, Silicom es “la más grande” de las empresas fachada creadas por la Unidad 8200 “para permanecer oculta e indetectada”.

“¡Esta empresa es responsable del diseño y la implementación de todas las estaciones de espionaje electrónico de la Unidad 8200 y el Mossad en los territorios ocupados y en todo el mundo!”, señaló.

Handala reveló que todos los miembros clave y gerentes de Silicom son oficiales secretos de alto rango de la Unidad 8200 y prometió revelar las identidades de estos individuos en el futuro cercano.

En vídeos publicados en Telegram, Handala mostró el panel de seguridad de la Unidad 8200 y dijo haber obtenido alrededor de 40 terabytes de “datos ultrasecretos” de sus servidores, incluidos correos electrónicos, correspondencia, documentos administrativos y financieros, documentos de investigación y desarrollo, llamadas, etc.

“Como pueden ver en los vídeos, ¡estuvimos dentro del panel de seguridad de su unidad cibernética más segura! ¿Acaso tienen esa reclamación en la nación de las startups? ¡Sus servidores más seguros estuvieron en nuestras manos!”, adujo, dirigiéndose al aparato militar y de inteligencia israelí.

Handala también informó que después de meses en la red “completamente aislada” de esta empresa fachada, han borrado todos los 40 TB de sus datos, incluidos los archivos de respaldo de los servidores.

“¡Ahora sus datos ni siquiera están en sus manos! ¡Solo en las de Handala! ¡Acaban de ver una pequeña parte de nuestro poder cibernético! ¡Sus servidores más seguros siempre estuvieron a nuestra disposición! ¡Los miembros de 8200 deberían temer a su propia sombra!”, advirtió.

Handala indicó que comenzaría a filtrar los documentos pronto. “¡Por Sinwar!”, concluyó.

El martes, 26 de noviembre, el grupo cibernético anunció su segundo ataque exitoso a Silicom.

En la segunda ola de ataques, Handala borró todos los datos de 300 computadoras dentro de la empresa israelí para demostrar sus avanzadas capacidades cibernéticas.

El jueves, 28 de noviembre, Handala comunicó en Telegram que 96 horas después de hackear Silicom, a pesar de la presencia de expertos de ciberseguridad de la Unidad 8200 en la empresa 24 horas al día, no han podido recuperar los datos filtrados.

“¡Todas las oficinas y líneas de producción de la empresa están cerradas! ¡Sugerimos que los expertos de Handala vengan a resolver el problema!”, informó, tomando un golpe a las autoridades del régimen y su ineficacia.

Según Handala, las oficinas de Silicom en los territorios ocupados, Estados Unidos y Dinamarca estuvieron cerradas debido al ataque cibernético de este grupo hacktivista propalestino.

Red de blockchain de Mossad hackeada

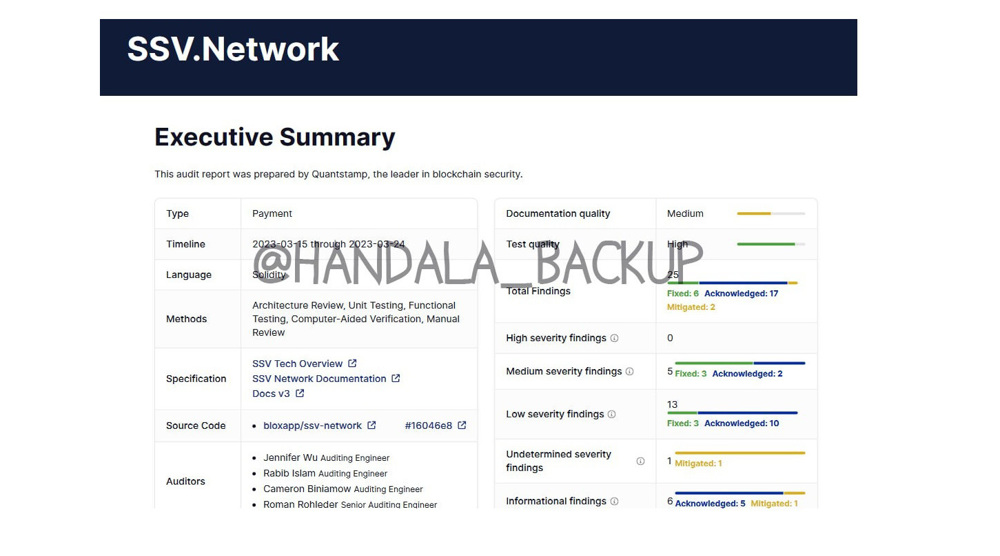

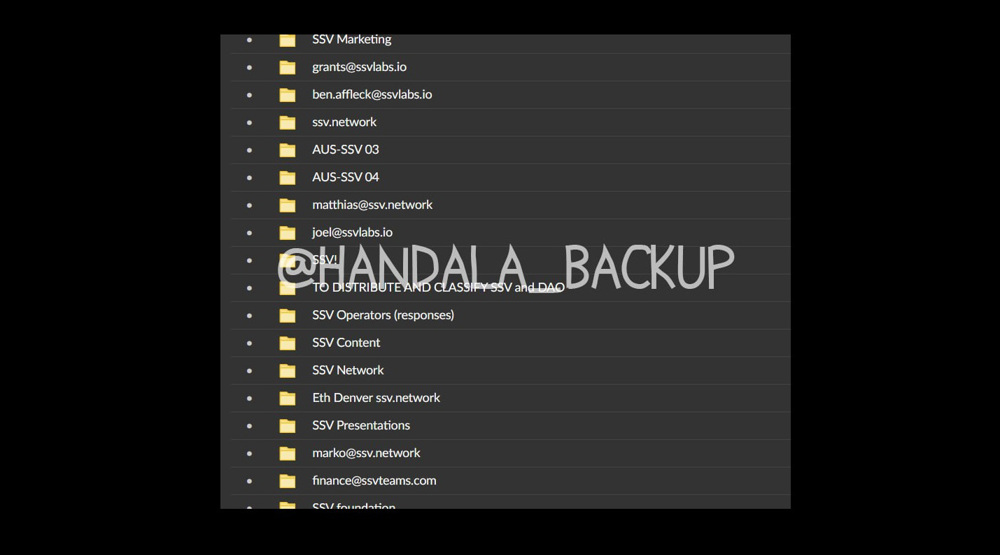

El jueves, 28 de noviembre, el grupo anunció que había hackeado la red de financiamiento y lavado de dinero de Mossad conocida como SSV Blockchain Network.

Según Handala, Mossad había estado transfiriendo dinero a su vasta red de espías a través de un protocolo especial en la blockchain.

Mossad exhibió tal confianza en la impenetrabilidad de este protocolo que ofrecieron una recompensa de un millón de dólares por cualquier hacker capaz de penetrar su infraestructura.

Pero después de 4 meses de trabajo ininterrumpido por docenas de hackers de Handala, lograron entrar en la blockchain y vaciar todos sus 8 TB de información “altamente sensible”.

La información incluye todos los documentos financieros, contratos, documentos administrativos, registros de todas las transacciones, operadores, clústeres, nodos, todo el código fuente del proyecto, correos electrónicos, el archivo grabado de reuniones, el archivo grabado de llamadas, etc.

“Ahora hemos filtrado 1 TB de información de este protocolo, con un valor superior a un millón de dólares como PoC, ¡para demostrar a todos que no se debe jugar con fuego!”, anotó Handala.

Otros objetivos de Handala

El grupo de hackers también ha llevado a cabo una serie de otros ciberataques, defacando numerosos sitios web y comprometiendo las cuentas de varios políticos de alto perfil del régimen israelí.

Entre los objetivos estaban el ex jefe de estado mayor y ministro de asuntos exteriores Gabi Ashkenazi, el exministro del gabinete de guerra Benny Gantz, el ex primer ministro Ehud Barak y el ex alto oficial del Mossad y embajador de Israel en Alemania Ron Prosor.

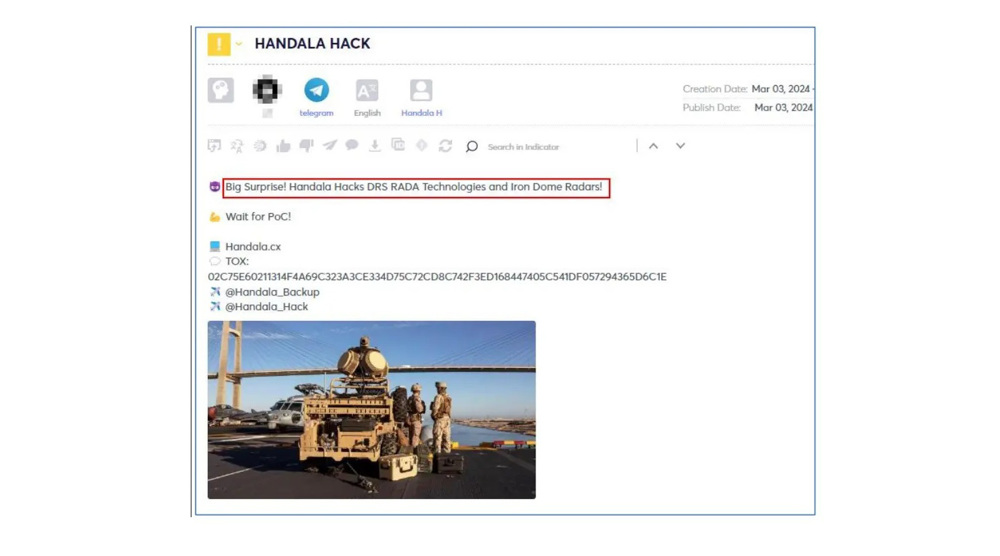

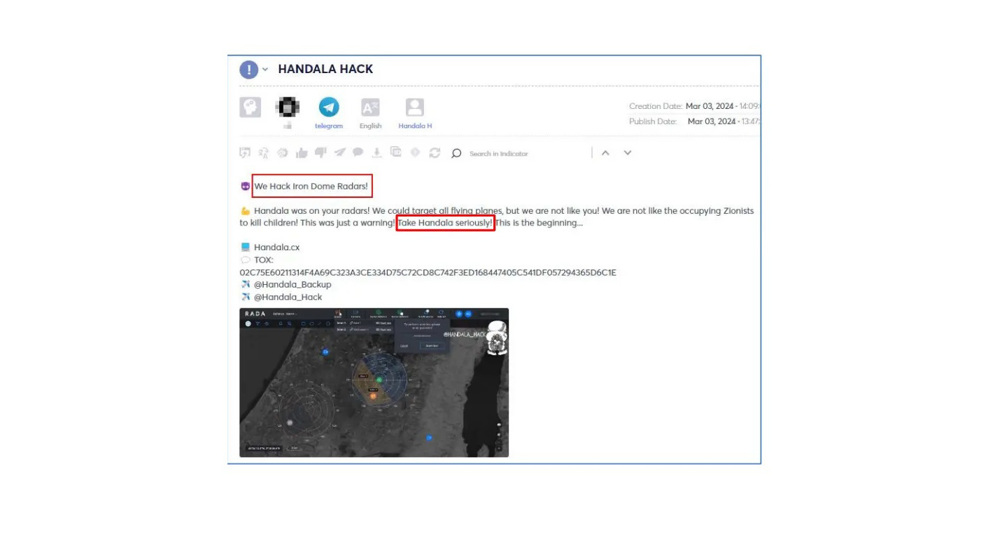

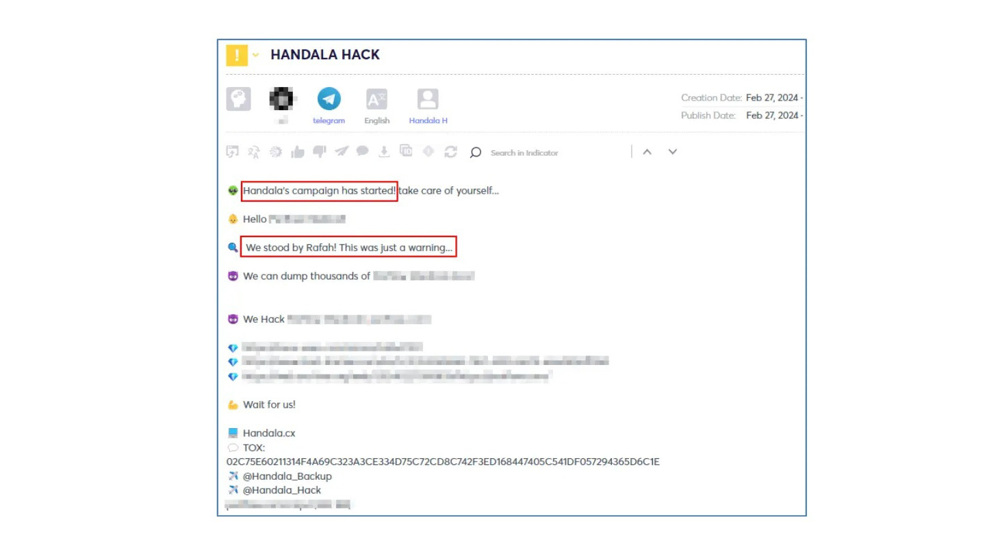

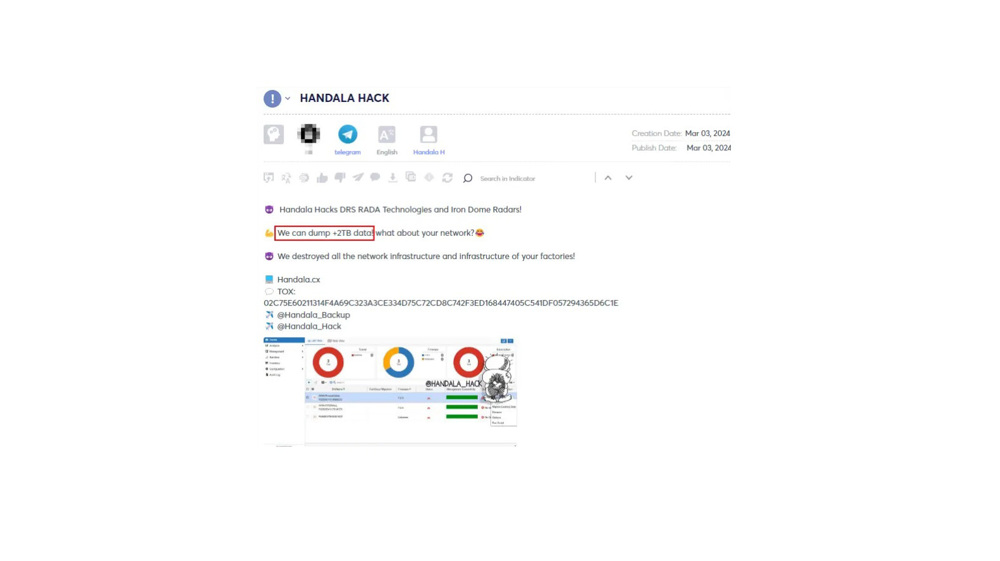

A mediados de abril, los hacktivistas de Handala infiltraron con éxito los sistemas de radar del ejército israelí y desactivaron el muy publicitado sistema de defensa aérea israelí, el Cúpula de Hierro.

El grupo respaldó sus afirmaciones compartiendo capturas de pantalla que documentaban el hackeo de los radares.

Este ciberataque multifacético también tuvo como objetivo a Rada Electronics, una empresa de tecnología militar aliada con el ejército israelí, lo que resultó en una brecha corroborada por imágenes filtradas del panel de control.

La operación de Handala se extendió aún más a la guerra psicológica, ya que los hackers distribuyeron 500 000 mensajes de texto a los colonos israelíes, advirtiéndoles sobre un ataque inminente.

“¡Solo tienen unas pocas horas para reparar sus sistemas de radar! ¡Nosotros empezamos el juego! Les sugerimos que huyan ahora…”, decía el mensaje.

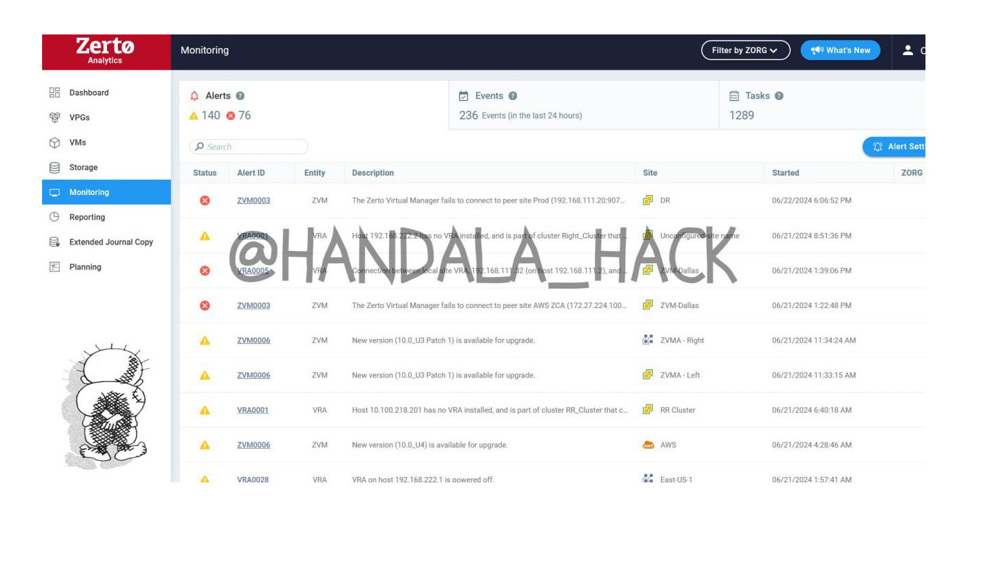

En otra brecha importante en junio, Handala se atribuyó la responsabilidad de hackear a Zerto, una empresa israelí especializada en servicios de ciberseguridad crítica.

Los hackers extrajeron la asombrosa cifra de 51 terabytes de datos, revelando información sensible que era fundamental para las operaciones diarias de Zerto.

A finales de septiembre, tras el asesinato del líder del Movimiento de Resistencia Islámica de El Líbano (Hezbolá), Sayed Hasan Nasralá, en un ataque aéreo israelí en Beirut, Handala ejecutó un ciberataque dirigido al Centro de Investigación Nuclear (NRC, por sus siglas en inglés) de Soreq, una importante instalación nuclear en los territorios palestinos ocupados.

El grupo reveló haber adquirido datos detallados, incluidos correos electrónicos, mapas de infraestructuras, detalles del personal y documentos administrativos.

En una declaración oficial, la oficina del primer ministro israelí reconoció un incidente en Soreq, pero se abstuvo de divulgar detalles específicos, dado que las actividades nucleares del régimen están envueltas en secretismo.

Hablando en nombre de la Comisión de Energía Atómica de Israel, la declaración indicó: “El incidente es conocido y está siendo investigado. El Centro de Investigación Nuclear de Soreq mantiene los más altos niveles de protocolos de seguridad de la información, de acuerdo con las regulaciones de seguridad nacional”.

Sin embargo, según los expertos en seguridad, la brecha comprometió gravemente las capacidades nucleares de Israel y se espera que tenga implicaciones de largo alcance para el régimen, opinaron los expertos.

A principios de octubre, Handala logró penetrar con éxito el altamente protegido sistema militar de Shin Bet (servicio de seguridad interna del régimen israelí), comprometiendo su exclusiva aplicación de seguridad móvil utilizada únicamente por oficiales.

Vidisco israelí, IIB y los ataques con buscapersonas del Líbano

Uno de los logros más significativos de Handala ocurrió el 19 de septiembre, cuando descubrieron una puerta trasera en los escáneres de seguridad Vidisco, ampliamente utilizados, lo que permitió que los explosivos utilizados en los ataques con buscapersonas en Líbano los días 17 y 18 de septiembre pasaran desapercibidos.

“La compañía Vidisco está afiliada a la Unidad 8200 y hoy más del 84 % de los aeropuertos y puertos marítimos del mundo usan rayos X producidos por esta empresa en su unidad de seguridad, que en realidad tiene una puerta trasera dedicada para la Unidad 8200 y el régimen sionista”, afirmó Handala en un comunicado.

Apuntó que Vidisco tiene la capacidad de eximir cualquier envío que considere necesario en los países que emplean estos dispositivos, lo que podría evitar la detección de intentos de sabotaje.

El grupo de hackers también declaró que logró comprometer con éxito a Israeli Industrial Batteries (IBB), afiliada al ministerio de asuntos militares del régimen israelí.

Puso de manifiesto que IBB había contaminado las baterías de los dispositivos electrónicos de Hezbolá con explosivos.

“¡Handala ha logrado hackear Vidisco e IIB y sus 14 TB de datos serán filtrados!” advirtió.

En un esfuerzo fútil por proyectar una imagen de fortaleza e invulnerabilidad, el régimen israelí mantiene silencio y secretismo sobre los ciberataques llevados a cabo por grupos propalestinos, incluido Handala.

Las autoridades israelíes se niegan a comentar sobre el alcance o el impacto de tales ataques a su infraestructura crítica, en línea con la política de no divulgar información sobre sus bajas militares.

Según expertos en ciberseguridad, este silencio es un intento de evitar la concienciación pública generalizada sobre estos ataques, minimizar la vergüenza para el régimen ocupante y ocultar hasta qué punto los grupos propalestinos han penetrado con éxito los sistemas digitales israelíes.

No obstante, la revista estadounidense de ciberseguridad Cyber Express, en un informe del 1 de octubre, recalcó que, aunque los esfuerzos de Handala han pasado en gran medida “desapercibidos” y “sin corroborar”, los sitios web, redes sociales y cuentas de Telegram del grupo han sido eliminados repetidamente de manera rápida, “lo que sugiere un interés significativo en limitar el alcance del grupo”.

Handala ha sido eliminado de Telegram en al menos cinco ocasiones separadas en los últimos meses.

Las empresas de ciberseguridad como Constella también han notado los hacks llevados a cabo por Handala en los últimos meses, confirmando algunas de las importantes brechas del grupo de hackers.

El investigador de ciberseguridad Kevin Beaumont confirmó en una publicación de blog en septiembre que “al menos algunas de las afirmaciones anteriores de Handala pueden ser ciertas”.

“He confirmado con fuentes que el hackeo de Vidisco (un desarrollador y fabricante israelí de sistemas portátiles de inspección por rayos X digitales) es real. Están llevando a cabo un incidente significativo de ciberseguridad, que incluye la exfiltración de datos”, escribió en una publicación del 23 de septiembre.

¿Quién es ‘Handala’ y qué representa?

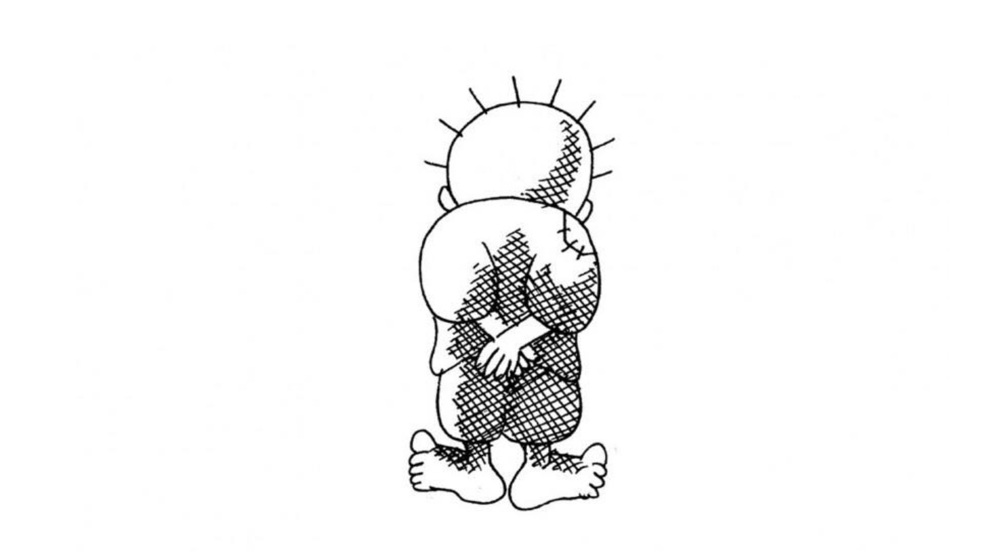

El grupo de hackers toma su inspiración de la icónica figura ‘Handala’, creada en 1969 por el dibujante político palestino Nayi al-Ali, quien tiene en su haber casi catorce mil dibujos.

Handala es un niño de diez años que, en 1973, se dio vuelta de espaldas al espectador y entrelazó sus manos detrás de su espalda.

El nombre Handala proviene de un término árabe para una planta, el Citrullus colocynthis, nativa de la región y conocida por su fruto amargo y profundamente arraigado.

Incluso cuando se corta, la planta demuestra una notable resistencia al volver a crecer.

Handala simboliza la resistencia contra las soluciones impuestas y la solidaridad con la población palestina oprimida que ansía regresar a sus hogares y liberar sus tierras.

El personaje es profundamente personal para su creador, Al-Ali, quien se vio obligado a huir de su ciudad natal palestina en 1948 tras la ocupación israelí, cuando tenía solo diez años.

Desde el trágico asesinato de Al-Ali en 1987, Handala ha permanecido como un poderoso emblema de la identidad palestina, mostrado de manera prominente en Cisjordania, Gaza y los campos de refugiados palestinos.